Rosyjscy cyberprzestępcy najprawdopodobniej odpowiadają za pranie ponad 35 mln USD w kryptowalutach skradzionych użytkownikom LastPass. Tak wynika z raportu firmy analitycznej TRM Labs.

Eksperci powiązali trwające przez kilka lat opróżnianie portfeli kryptowalutowych z włamaniem do menedżera haseł LastPass w 2022 roku. Zauważyli, że skradzione środki przepływały przez nielegalną infrastrukturę finansową, związaną z rosyjskim podziemiem cyberprzestępczym.

Jak rosyjscy cyberprzestępcy prali skradzione środki?

Badacze TRM Labs ustalili, że napastnicy używali protokołów prywatności do ukrywania śladów pieniędzy. Jednak ostatecznie przesyłali środki na platformy działające w Rosji.

Według raportu sprawcy nadal wyprowadzali aktywa z naruszonych sejfów jeszcze pod koniec 2025 roku.

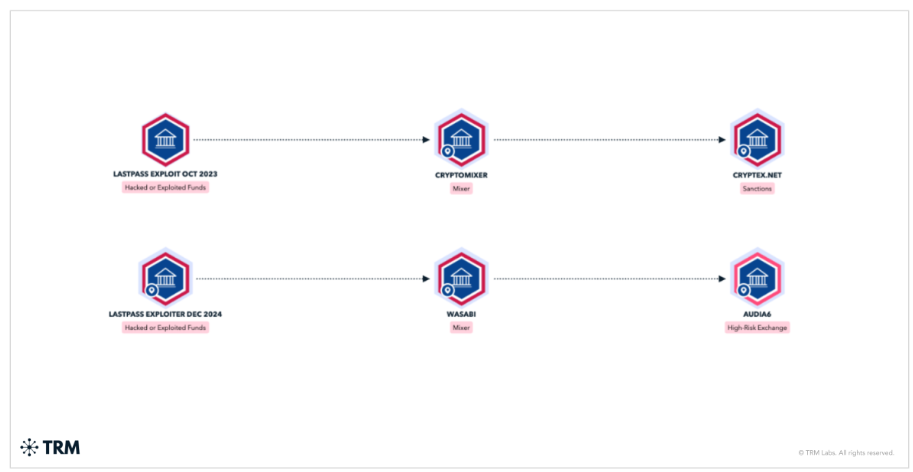

Cyberprzestępcy systematycznie prali skradzione środki przez off-ramps, z których rosyjskie grupy zagrożeń często korzystają. Jednym z takich miejsc była giełda Cryptex, obecnie objęta sankcjami przez OFAC (amerykański Urząd ds. Kontroli Aktywów Zagranicznych).

TRM Labs ogłosiło, że zidentyfikowało „spójny podpis łańcuchowy” łączący kradzieże z jedną, skoordynowaną grupą.

Atakujący wielokrotnie zamieniali aktywa inne niż Bitcoin na BTC za pomocą natychmiastowych usług swap. Następnie przenosili środki do mikserów takich jak Wasabi Wallet i CoinJoin.

Narzędzia te służą do łączenia środków wielu użytkowników, aby zamazać historię transakcji i teoretycznie uniemożliwić ich śledzenie.

Jednak raport wskazuje na poważną wadę tych technologii prywatności. Analitycy potrafili „odmieszać” transakcje, stosując analizę ciągłości zachowań.

Śledczy obserwowali konkretne cyfrowe ślady, na przykład sposób importowania kluczy prywatnych do oprogramowania portfela. Następnie skutecznie odtworzyli proces mieszania. Pozwoliło im to śledzić cyfrową walutę przez protokoły prywatności i zobaczyć jej końcowy depozyt na rosyjskich giełdach.

Poza Cryptexem, śledczy namierzyli około 7 mln USD skradzionych środków na Audi6, kolejnej usłudze wymiany działającej w rosyjskim ekosystemie cyberprzestępczym.

Raport zaznacza, że portfele korzystające z mikserów wykazywały „operacyjne powiązania” z Rosją zarówno przed, jak i po procesie prania. To sugeruje, że hakerzy nie tylko wynajmowali infrastrukturę, lecz działali bezpośrednio z regionu.

Wnioski podkreślają, jak rosyjskie platformy kryptowalutowe wspierają globalną cyberprzestępczość.

Dostarczając płynność i off-ramps dla skradzionych cyfrowych aktywów, te giełdy pozwalają grupom przestępczym monetyzować wycieki danych oraz unikać międzynarodowych organów ścigania.

Aby zapoznać się z najnowszą analizą rynku kryptowalut od BeInCrypto, kliknij tutaj.