W ostatnich latach wzrosła popularność technik i urządzeń służących do wykonywania kopii zapasowych, w których przechowuje się klucze [ang. private keys] do portfeli kryptowalut. Są to hasła, które otwierają dostęp do kryptowalut zamkniętych w aplikacji portfela.

Podobnie jak hasło „Sezamie, otwórz się!”, które otwierało ukryty skarbiec w opowieści o Ali Babie i czterdziestu rozbójnikach ze zbioru „Baśnie tysiąca i jednej nocy”. Ochrona zasobów użytkownika w pełni zależy od tego, jak silne, długie i złożone jest hasło. Równie istotne są kopie zapasowe.

Kopie zapasowe są odporne na różnego rodzaju uszkodzenia i ataki. W ten sposób tzw. HODLerzy, czyli długoterminowi inwestorzy [ang. Hold On for Dear Life – „trzymać za wszelką cenę”], zabezpieczają swoje środki kryptowalutowe na długie lata.

W niniejszym artykule przedstawiamy cel i sposób funkcjonowania kopii zapasowych, kontekst ich stosowania, czynniki zagrażające bezpieczeństwu kluczy, techniczne aspekty rozwiązań, jak też przykłady nowych technologii i produktów.

Kopie zapasowe w szerszym kontekście

Wartości fundamentalne

Technologia blockchain, Bitcoin, jak i główne kryptowaluty dostępne na rynku, oparte są na tych samych podstawowych zasadach i wartościach. Są to poszanowanie dla własności prywatnej i niezależnego zarządzania aktywami.

Użytkownicy kryptowalut decydujący się na samodzielne przechowywanie portfela – samopowiernictwo [ang. self-custody] – zyskują wolność decydowania, jak rozporządzać swoimi inwestycjami. Jednocześnie przyjmują na siebie też odpowiedzialność. Jak wygląda to w praktyce?

Samopowiernictwo

W ramach samopowiernictwa inwestor sam zabezpiecza dostęp do swojego portfela. Nie jest odpowiedzialny za to żaden scentralizowany organ, agencja rządowa czy instytucja. Jedynie posiadacz portfela kryptowalutowego dysponuje wyłącznie dostępem do technologii rozproszonej księgi (blockchain).

Ponosi przez to znaczną odpowiedzialność za zabezpieczenie dostępu do konta. Jeżeli użytkownik utraci klucz, który jest potrzebny do dokonywania transakcji, nie będzie w stanie odzyskać swoich środków. Zostaną stracone lub przejęte przez niepowołaną osobę.

Między innymi dlatego wykonywanie kopii zapasowych jest tak istotne. Dzięki nim użytkownicy działają bez obaw, że stracą kontrolę nad środkami w wyniku przyszłych problemów lub wcześniej zaistniałych zdarzeń. Proces sporządzenia skutecznej kopii zapasowej jest prosty i niezmiernie korzystny dla użytkownika.

Wykrywanie i minimalizowanie zagrożeń

Siła wyższa

Zasadniczo dobrze sporządzona kopia zapasowa chroni aktywa cyfrowe przed zdarzeniami losowymi. Stalowa kopia bezpieczeństwa przetrwa wyładowanie elektryczne, zwarcie, pożar budynku czy katastrofę w ruchu lądowym. Co więcej, przetrwa katastrofy naturalne – trzęsienia ziemi, burzę magnetyczną, pożary obszarów naturalnych, powodzie.

Z upływem czasu i przy coraz większej złożoności systemów rośnie nadto ryzyko uszkodzenia kopii elektronicznej. Inwestorzy korzystający z solidnych, nieelektronicznych kopii zapasowych nie tracą dostępu do środków, bowiem ich dane nie ulegają zniszczeniu.

Ataki i cyberataki

Wreszcie należy uwzględnić czynnik ludzki. Użytkownicy muszą mierzyć się ryzykiem związanym z przypadkowym albo zorganizowanym działaniem przestępczym. Doświadczeni i utalentowani hakerzy dysponują szeregiem narzędzi. Stosują oprogramowanie szpiegowskie czy złośliwe, przeprowadzają ataki brute force, posługują się zaawansowanymi algorytmami i socjotechnikami. Natomiast w przyszłości mogą wykorzystywać sztuczną inteligencję.

Z drugiej strony istnieją ataki zdalne, czego przykładem jest tzw. zero-day exploit. To cyberatak, w którym przestępca wykorzystuje słaby punkt oprogramowania, który uszedł uwadze producenta czy dostawcy usług antywirusowych. Haker odkrywa lukę w oprogramowaniu zanim dokonają tego strony zainteresowane. Następnie tworzy program [ang. exploit] i za jego pomocą przeprowadza atak. Zabezpieczeniem przed tego typu okolicznościami są portfele sprzętowe i kopie zapasowe offline.

Mnemoniczne frazy początkowe zgodne z BIP39 – standard kopii zapasowych

Dwa słowa o szyfrach i bitach

Metodą szyfrowania wszystkich portfeli kryptowalut jest kryptografia klucza prywatnego [ang. private-key cryptography]. Klucz prywatny umożliwia dostęp do środków i ich przesyłanie. Składa się z rozległego ciągu cyfr i liter, który bardzo ciężko zapamiętać czy nawet ręcznie spisać. Zalecana jest przy tym minimalna 256-bitowa siła szyfrowania. Klucz prywatny jest powiązany z kluczem publicznym, który służy do odbioru środków.

W wyniku dalszych postępów w technologii powstały hierarchiczne portfele deterministyczne [ang. hierarchical deterministic wallets]. W ich ramach klucz prywatny generuje także dalsze klucze prywatne i publiczne dla dużej liczby portfeli pochodnych, które inwestor może przeznaczać na różne kryptowaluty. Klucze te, służące do przekazywania informacji o transakcjach do rozproszonej księgi blockchain, przechowuje się w portfelach sprzętowych. Tym samym utrata portfela sprzętowego o niemal nieskończonej liczbie kluczy prowadzi do nieodwracalnej utraty wszystkich danych. Z tego powodu kopie zapasowe są tak istotnym elementem systemu bezpieczeństwa kryptowalut.

Hasło, które zapamięta człowiek

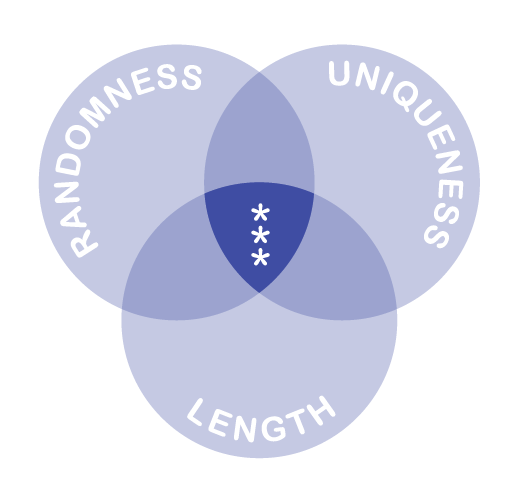

Obecnie wszystkie portfele sprzętowe oparte są na standardzie Bitcoin Improvement Proposal 39 (BIP39). Zgodnie z nim klucz prywatny generuje się w postaci mnemonicznej frazy początkowej [ang. mnemonic seed phrase].

Taka fraza składa się najczęściej z 12-24 słów z określonego spisu i jest łatwo czytelna. Słowa można skrócić do unikatowych form czteroliterowych, które łatwo spisać a nawet zapamiętać. Dzięki temu użytkownik zyskuje dodatkową ochronę.

Rozwiązaniem ekstremalnie wytrzymałe kopie zapasowe

Dane poufne, ale dostępne

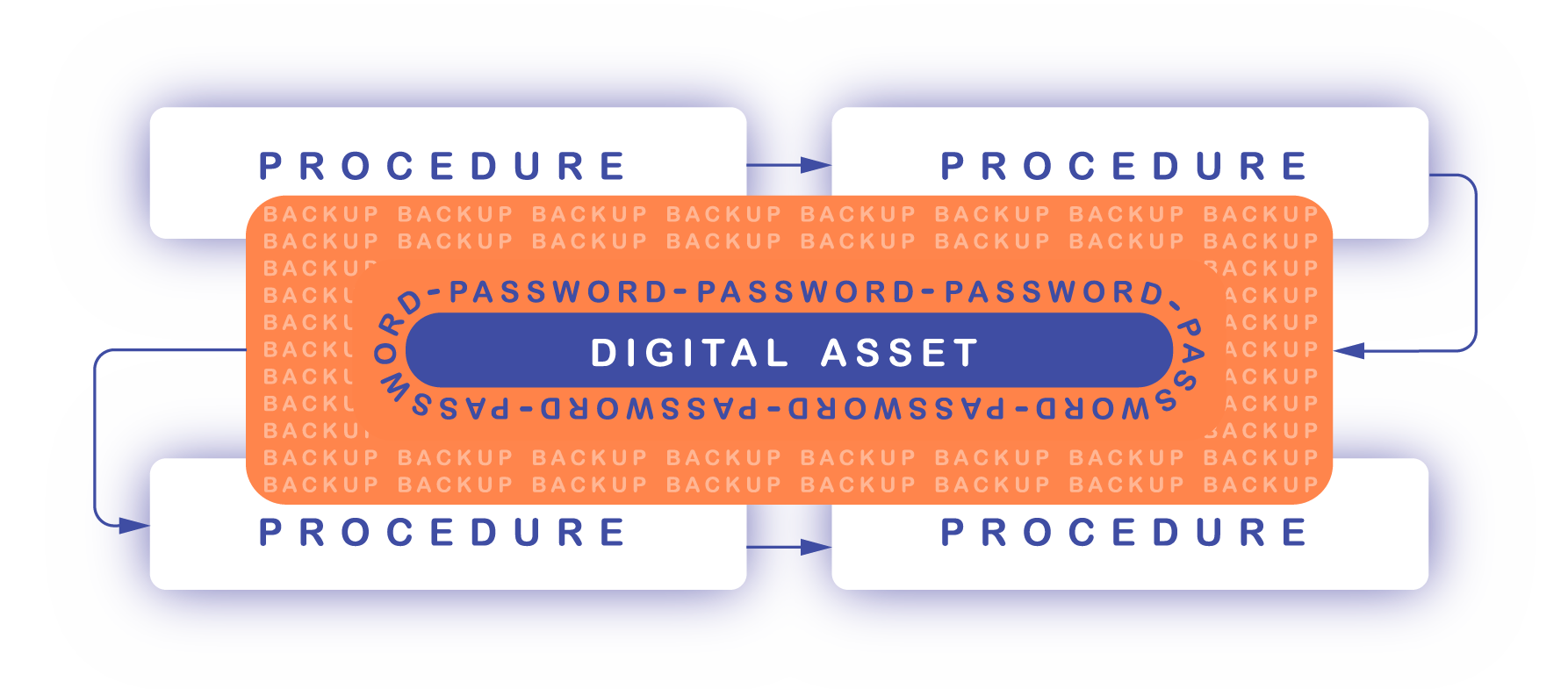

Dzięki kopii zapasowej w technologii blockchain wystarczy jedno hasło, aby odzyskać dostęp do wszystkich danych i historii transakcji dokonywanych w ramach portfela. Klucze kryptowalutowe i frazy początkowe to informacje alfanumeryczne. Można je przechować na wiele sposobów. Przykładowo: spisać na kartce papieru, zapamiętać, wyryć w kamieniu, wygrawerować w metalu, zapisać w pliku tekstowym na laptopie, czy nawet wytatuować. Wszystkie opcje mają swoje zalety i wady.

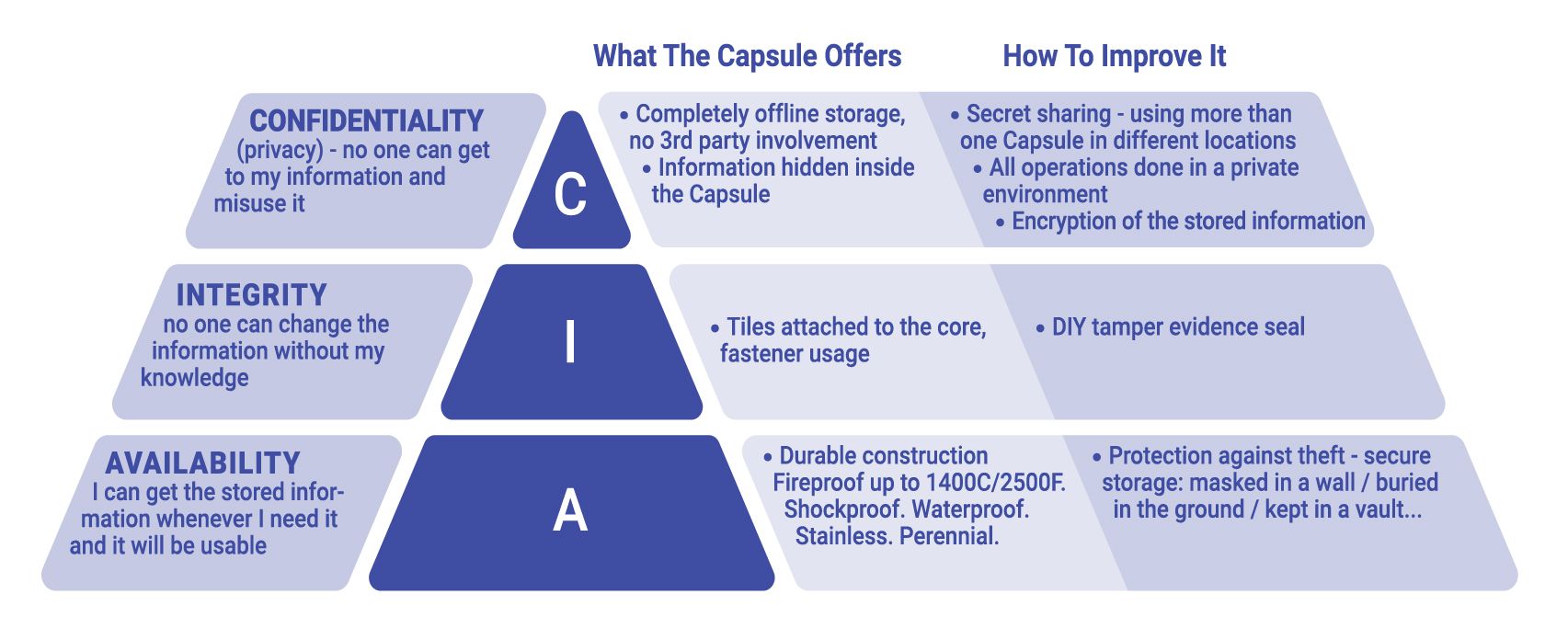

Logicznie rzecz biorąc, główna kopia zapasowa powinna być odporna na takie zagrożenia jak pożar budynku, samochodu czy urządzenia elektronicznego, zalanie, korozja w środowisku kwasowym czy fala uderzeniowa. Wpisuje się to w jedną z maksym, która leży u podstaw bezpieczeństwa operacyjnego [ang. op-sec] – zasadę dążenia do poufności, integralności i dostępności danych wrażliwych [ang. Confidentiality, Integrity, Availability – CIA].

Odporność ze stali

Zdarzały się liczne sytuacje, w których użytkownicy tracili znaczące zasoby zgromadzone w aktywach cyfrowych w wyniku straty, zniszczenia czy nawet przypadkowego wyrzucenia urządzenia elektronicznego. Dlatego podmioty zaangażowane w branżę kryptowalut zaczęły opracowywać nowe, bardziej kreatywne sposoby wykonywania bezpieczniejszych kopii zapasowych.

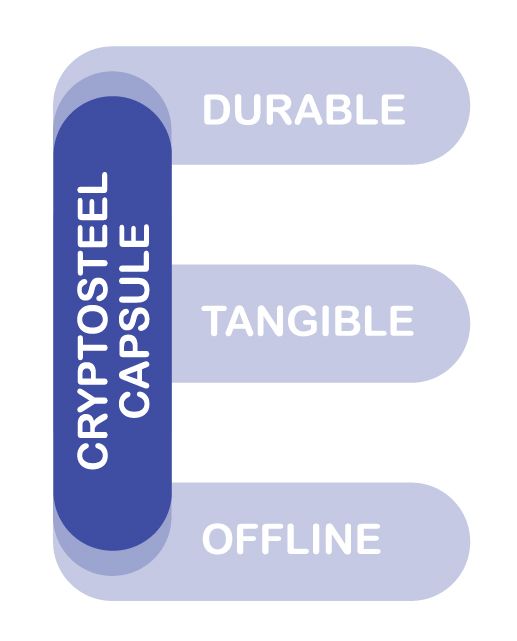

W 2013 r. nastąpił punkt zwrotny w zakresie zabezpieczania portfeli kryptowalutowych i tworzenia kopii zapasowych ogółem. Polska inicjatywa pod nazwą Cryptosteel opracowała pierwszy na świecie produkt, który odpowiadał potrzebom inwestorów dotyczących samodzielnego zachowania klucza prywatnego wygrawerowanego w stali. Był to najskuteczniejszy znany sposób na trwałe przechowanie informacji.

Firma wprowadziła na rynek kasetę Cryptosteel, która zgodnie ze sloganem Mother of All Backups, jest pierwszorzędnym i pionierskim rozwiązaniem do tworzenia kopii zapasowej bez udziału osób trzecich. Kaseta inspirowana jest ideą prasy drukarskiej Johannesa Gutenberga i stanowi matrycę złożoną z pojedynczych płytek, na których widnieją wygrawerowane litery, cyfry i inne znaki. Dzięki tej technice stworzono rozwiązanie proste i eleganckie w wyglądzie, a jednocześnie wysoce odporne na wszelkie działania siły wyższej.

Nie wszystkie kopie zapasowe są sobie równe

Obecnie na rynku dostępny jest szereg rozwiązań umożliwiających sporządzenie kopii zapasowych, od produktów ugruntowanych marek po nowe oferty. Niektórzy użytkownicy posługują się nawet samouczkami i samodzielnie wykonują kopie zapasowe z wyrobów metalowych powszechnie dostępnych na rynku budowlanym. Odporność kopii zależy od aspektów projektowych i jakości stali, z której jest wykonana (stal nierdzewna w gatunkach AISI [American Iron and Steel Institute] to materiał najwyższej jakości).

Influencer w branży kryptowalut James Lopp przeprowadził jedno z najbardziej kompleksowych badań porównawczych, dotyczących najpopularniejszych produktów metalowych stosowanych na potrzeby kopii zapasowych. W jego ramach wystawił urządzenia na oddziaływanie ognia, nacisk (za pomocą prasy o dużym tonażu) i poddał je próbom odporności na przebicia i rozbicia.

Lopp wykazał, że choć produkty ze stali dobrze spełniają wymagania, tylko jedno rozwiązanie na rynku – z dodatkową osłoną wykonaną z wydrążonego pręta stalowego – gwarantuje większą ochronę przed różnymi zagrożeniami i hermetyczność. W wyniku dalszych szeroko zakrojonych badań i prac projektowych ustalono, że kapsuła z nakrętką gwintowaną jest najskuteczniejszym urządzeniem chroniącym dane przed zniszczeniem. Jest odporna nawet na niszczycielskie żywioły i ekstremalne siły zgniotu.

Kiedy korzystać z kopii zapasowej?

Najczęstszą sytuacją, w której należy skorzystać z kopii zapasowej, jest aktualizacja urządzenia elektronicznego. Zaleca się przy tym korzystać ze sprawdzonych rozwiązań. Posiadając kopię bezpieczeństwa, nie trzeba obawiać się konsekwencji utraty lub zniszczenia portfela sprzętowego. Wystarczy nabyć nowe urządzenie i wprowadzić sekwencję po wybraniu odpowiednich opcji konfiguracyjnych.

Przywrócenie portfela z kopii zapasowej jest procesem prostym i względnie szybkim, trwającym zazwyczaj mniej niż pół godziny. Należy przy tym stosować się do instrukcji producenta urządzenia, dotyczących bezpieczeństwa. W ten sposób inwestorzy są w stanie uchronić się przed możliwymi stratami finansowymi.

Zaawansowane techniki sporządzania kopii zapasowych – dzielenie frazy początkowej

Należy uznać, że kopia zapasowa jest prawdziwie skuteczna, jeżeli chroni również przed negatywnymi skutkami awarii jednego z jej elementów [ang. single point of failure – SPOF]. Nawet hipotetycznie niezniszczalne urządzenie może zostać zgubione lub skradzione.

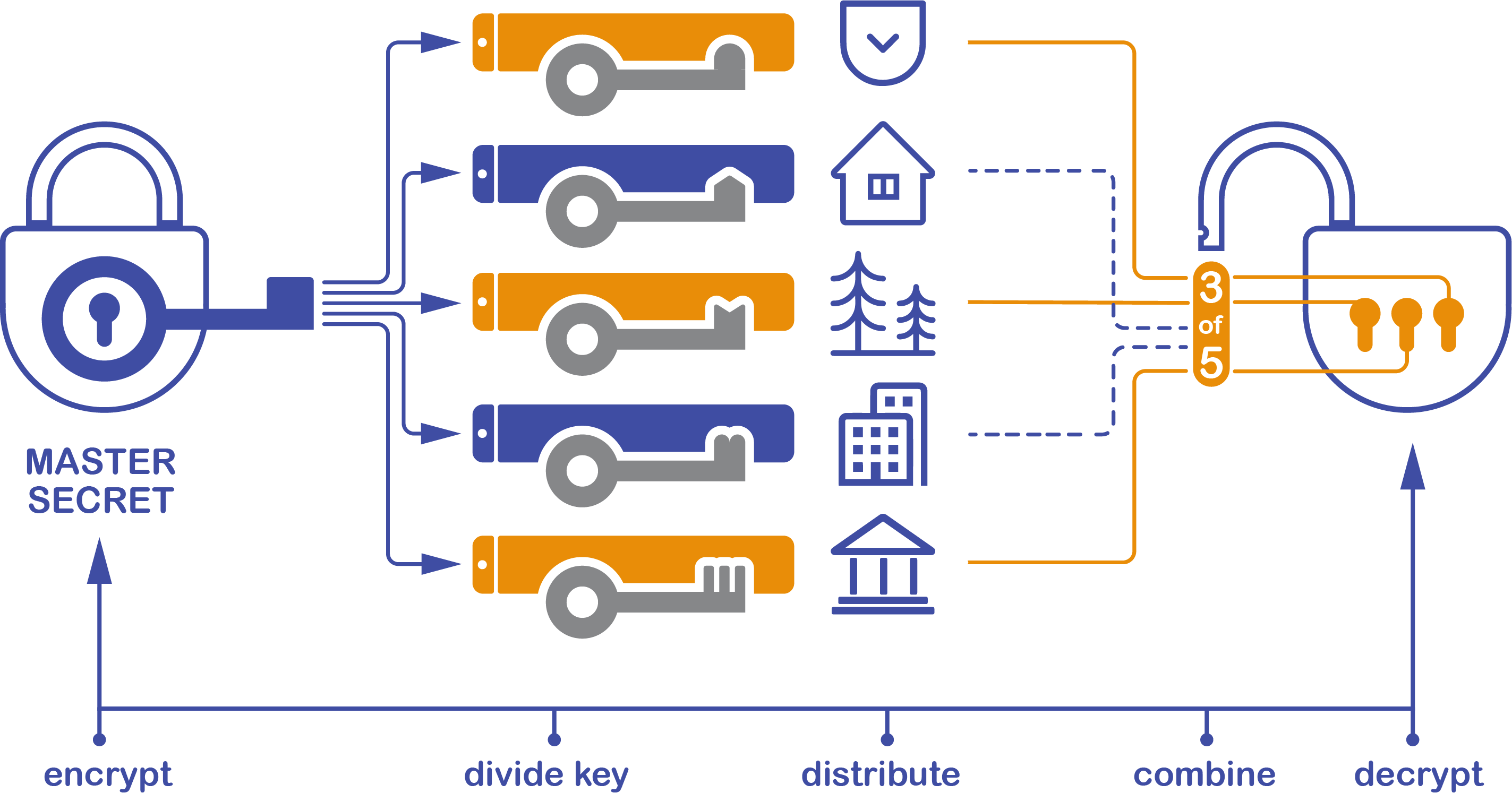

Aby zapobiec takim sytuacjom, kryptolodzy opracowali system podziału głównej frazy początkowej na szereg odrębnych elementów. W tym wypadku, aby uzyskać dostęp do faktycznego klucza, potrzebna jest większość lub „wartość progowa” tych elementów.

Algorytm ten nosi nazwę Shamir’s Secret Sharing (SSS). W jego ramach do odtworzenia klucza zazwyczaj wymagane są dwie z trzech części lub trzy z pięciu części klucza. Jako wartość progową można ustalić niemniej dowolną liczbę, a klucz podzielić na maksymalnie szesnaście części. Dzielenie klucza i przechowywanie jego części na różnych kopiach zapasowych to metoda, która gwarantuje najwyższy poziom zabezpieczenia pod warunkiem, że elementy klucza przechowywane są w różnych miejscach.

Dobre praktyki przechowywania kopii zapasowych

Hasło – tajemnica pilnie strzeżona

Przez całe stulecia nasza cywilizacja rozwijała techniki bezpiecznego przechowywania przedmiotów fizycznych. Jednak specjalistyczną wiedzę z zakresu cyberbezpieczeństwa posiadają tylko nieliczni. Znacznie łatwiej jest więc zadbać o bezpieczne przechowywanie analogowej kopii bezpieczeństwa niż zapewnić bezpieczeństwo ich cyfrowego odpowiednika.

Należy podkreślić, że z jednej strony użytkownicy muszą zabezpieczać kopie zapasowe przed zdarzeniami losowymi. Natomiast z drugiej strony uwzględniać możliwe zagrożenie ze strony przestępców. Dlatego ważne jest, aby nie przyciągać uwagi. Inwestorzy nie powinni rozpowiadać, że posiadają zasoby kryptowalut. Narażają się w ten sposób na zagrożenie ze strony przestępców, których zamiarem jest kradzież klucza prywatnego do portfela. Ostatecznie etymologia słowa „kryptowaluta” oznacza, że informacje o takich inwestycjach powinno się utrzymywać w tajemnicy.

Gdzie schować skarb?

Jeżeli chodzi o dodatkowe zabezpieczenia to na pewno warto wyposażyć się w sejf. Jednak lepiej rozważyć mniej oczywiste i bardziej dyskretne miejsca, w których można przechować kopię zapasową. Urządzenie można na przykład zakopać w ziemi czy zamurować w ścianie, aczkolwiek należy się tego podjąć tylko jeżeli zna się dokładną lokalizację.

Warto również pamiętać, że przestępca lub całkowicie przypadkowa osoba może odnaleźć taką kopię, posługując się wykrywaczem metalu. Do ochrony kopii zapasowych można ponadto stosować plomby zabezpieczające. Nie zwiększają one skuteczności pozostałych środków, ale ich uszkodzenie stanowi dowód na to, że doszło do próby przejęcia dostępu do hasła przez nieupoważnione osoby.

Podsumowanie

Przed zakupem produktu należy dokonać analizy sytuacji i z rozwagą ocenić możliwe obszary ryzyka. Wreszcie należy zdecydować się na rozwiązanie dopasowane do sytuacji. Wszyscy inwestorzy charakteryzują się odmiennymi cechami i zachowaniem oraz funkcjonują w różnych warunkach społecznych.

Kopie zapasowe są narzędziem niezbędnym dla użytkowników portfeli kryptowalut. Są one równie istotne w odniesieniu do innych systemów informatycznych, wykorzystywanych współcześnie. Metalowe kopie bezpieczeństwa zapewniają bezkompromisową ochronę danych.