Amerykańska Drug Enforcement Administration (DEA) straciła na początku tego roku równowartość 55 tysięcy dolarów w kryptowalutach. Powodem tego był tak zwany atak “zatrucia adresów”, podczas którego zaginęło 55 tysięcy USDT. Swoją rolę odegrała również nieuwaga pracowników DEA zaangażowanych w transakcje.

Jak DEA straciła kryptowaluty?

W maju 2023 r. amerykańska Administracja ds. Zwalczania Narkotyków przejęła ponad 500 000 USD w kryptowalutach z dwóch kont giełdy kryptowalut Binance. Podejrzani byli zaangażowani w pranie pieniędzy i sprzedaż narkotyków. Jednocześnie konfiskata monet była wynikiem trzyletniego śledztwa w sprawie działalności grupy przestępczej.

Monety zostały przeniesione do portfeli sprzętowych Trezor będących w posiadaniu funkcjonariuszy organów ścigania. Kolejnym krokiem w standardowej procedurze przepadku mienia jest przekazanie części kwoty do U.S. Marshals Service. Urzędnicy U.S. Marshals Service przeprowadzili test transferu, wysyłając najpierw około 45 USDT do właściwego portfela. Transakcja została zauważona przez oszusta – i rozpoczął się atak.

Atakujący wygenerował adres portfela, który miał te same pięć pierwszych i cztery ostatnie znaki, co oryginalny adres U.S. Marshals Service. Następnie oszust wysłał niewielką kwotę środków do portfela U.S. Marshals Service. W tym momencie urzędnicy agencji nie zauważyli niczego podejrzanego.

Sprawdzaj dokładnie adresy!

Adresy portfeli kryptowalut to długa kombinacja liter i cyfr. Weryfikacja każdego z nich zajmuje dużo czasu, więc posiadacze kryptowalut najczęściej nie zawracają sobie tym głowy i sprawdzają tylko pierwszy i ostatni znak adresu. Oznacza to, że sztuczka oszusta była skuteczna. Początek i koniec adresu pokrywał się bowiem z prawdziwym adresem, z którym wchodzili w interakcję pracownicy agencji. Ogólnie rzecz biorąc, ten rodzaj ataku nazywany jest “zatruwaniem adresu”.

Po upewnieniu się, że transakcja testowa zakończyła się powodzeniem, pracownicy DEA skopiowali adres oszusta z przychodzących przelewów, myląc go z prawdziwym adresem i wysłali tam 55 000 USDT. Najwyraźniej przedstawiciel agencji, który przeprowadził przelew, wziął adres z ostatniej transakcji, ponieważ omyłkowo zobaczył w nim swoją poprzednią operację. Właśnie na to czekał haker.

Jakiś czas później Marshals Service zauważył brak środków i powiadomił członków TSA o incydencie. W odpowiedzi agencja poprosiła Tether, który emituje stablecoina USDT, o zamrożenie monet w portfelu atakującego. Było już jednak za późno – atakującemu udało się wymienić je na ETH i BTC, a następnie wypłacić do innych portfeli.

Teraz DEA wraz z FBI bada ten incydent. Wszystko, co do tej pory znaleziono, to dwa konta Binance, które zostały wykorzystane do zapłaty za gaz w portfelu atakującego. Do rejestracji na giełdzie użyto dwóch adresów e-mail Gmail. Czas pokaże, czy to wystarczy do ustalenia prawdziwej tożsamości hakera i jego zatrzymania.

Inne podobne ataki

Należy zauważyć, że czasami oszustom udaje się w ten sposób ukraść znacznie więcej pieniędzy. W tym miejscu przypomina się przypadek z początku sierpnia, kiedy hakerowi w podobny sposób udało się uzyskać 20 milionów dolarów od anonimowego bogatego inwestora. Ten ostatni również samodzielnie wysłał monety na adres przypominający prawdziwą kombinację, z którą posiadacz kapitału już wcześniej wchodził w interakcje.

Okazuje się, że oszust użył specjalnego oprogramowania do wygenerowania podobnego adresu, który miał podobne znaki na początku i na końcu. Następnie wysłał niewielką transakcję do ofiary i czekał. Liczył na to, że inwestor zdecyduje się powtórzyć transakcję, skopiuje adres z listy ostatnich transakcji i nie zauważy różnic w adresach.

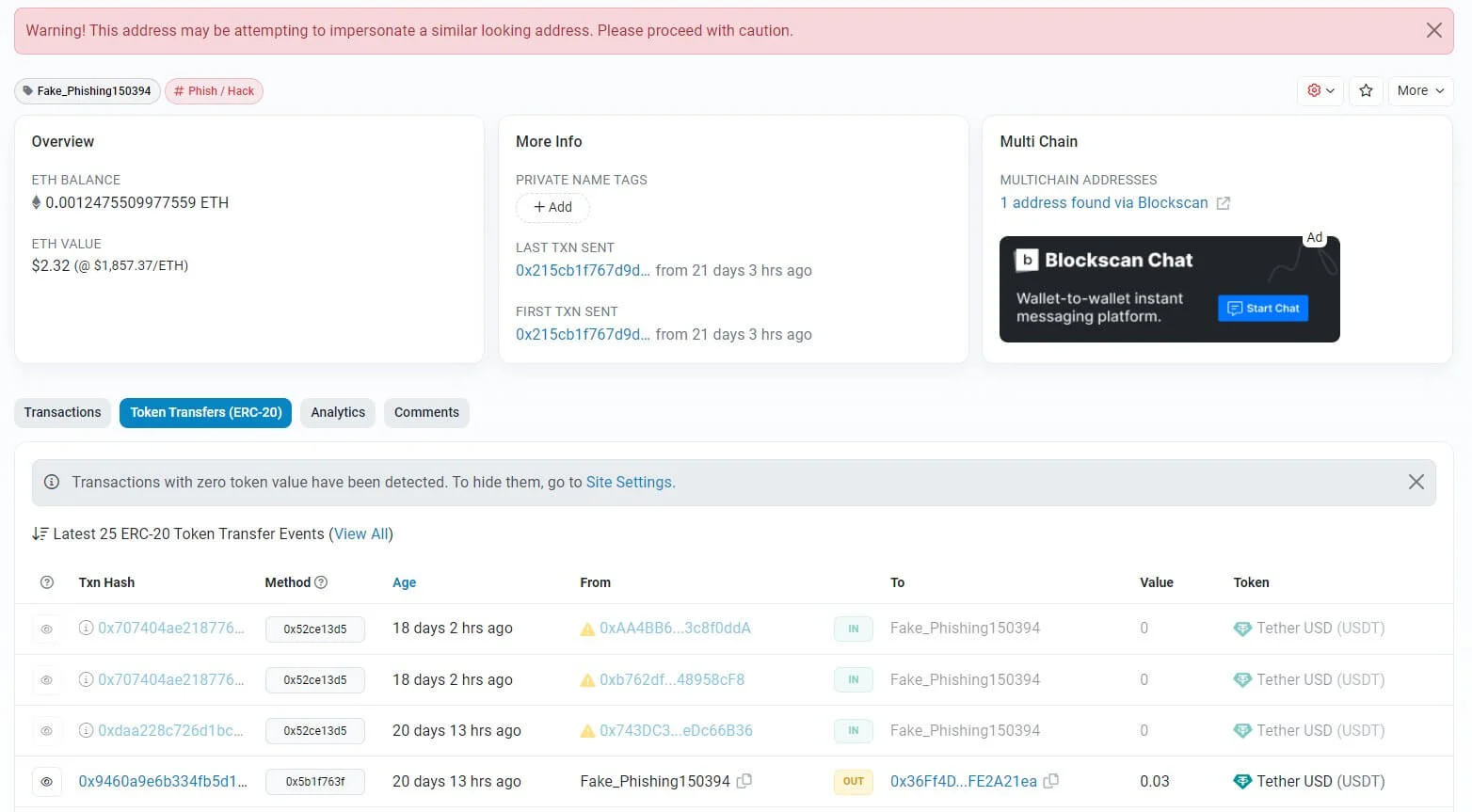

W tym przypadku prawidłowym adresem była kombinacja 0xa7b4bac8f0f9692e56750aefb5f6cb5516e90570, podczas gdy oszust posiadał adres 0xa7bf48749d2e4aa29e3209879956b9baa9e90570. Należy zauważyć, że początek i koniec tych adresów pokrywają się, więc nabranie się na tę sztuczkę było naprawdę bardziej niż realne. Zwłaszcza biorąc pod uwagę dużą szybkość jej wykonania.

Ostatecznie ofiara rzeczywiście przelała oszustowi 20 milionów USDT. Można to zobaczyć w Etherscan. Co więcej, odpowiedni adres oszusta został już oznaczony jako “Fake_Phishing185618”, co uniemożliwi innym użytkownikom nabranie się na tę sztuczkę.

Tutaj widzimy, że użytkownik najpierw wysłał 20 milionów USDT na prawidłowy adres, a następnie przelał równoważną kwotę na adres oszusta. Skontaktował się również z przedstawicielami Tether, dzięki czemu utracone pieniądze zostały zamrożone. Cóż, prawdziwy właściciel monet otrzymał odpowiedni ekwiwalent w krypto aktywach.

Jak się zabezpieczyć?

Realne jest zabezpieczenie się przed tego typu atakami. Aby to zrobić, nie należy kopiować adresów z historii transakcji, a dokładnie sprawdzać kombinacje, do których trafiają przelewy. Najlepiej używać do tego celu portfeli sprzętowych, których ekran nie jest podłączony do Internetu, a zatem nie można go zhakować zdalnie.

Sytuacja wyraźnie pokazuje, jak zaradni są dziś hakerzy kryptowalut. Co więcej, w tym przypadku nawet użycie portfeli sprzętowych, które tradycyjnie lepiej chronią kryptowaluty przed zdalnym włamaniem, nie uratowało posiadaczy monet.