Według Malwarebytes, zaawansowana kampania oszustw złośliwego oprogramowania celuje w traderów kryptowalut. Kampania wykorzystuje ich potrzebę darmowych narzędzi TradingView Premium, dystrybuując złośliwe oprogramowanie Lumma Stealer i Atomic Stealer (AMOS), które kradną informacje poprzez posty na Reddit.

To złośliwe oprogramowanie, które podszywa się pod zhakowane wersje popularnej platformy handlowej TradingView, opróżnia portfele kryptowalutowe ofiar i kradnie wrażliwe dane osobowe.

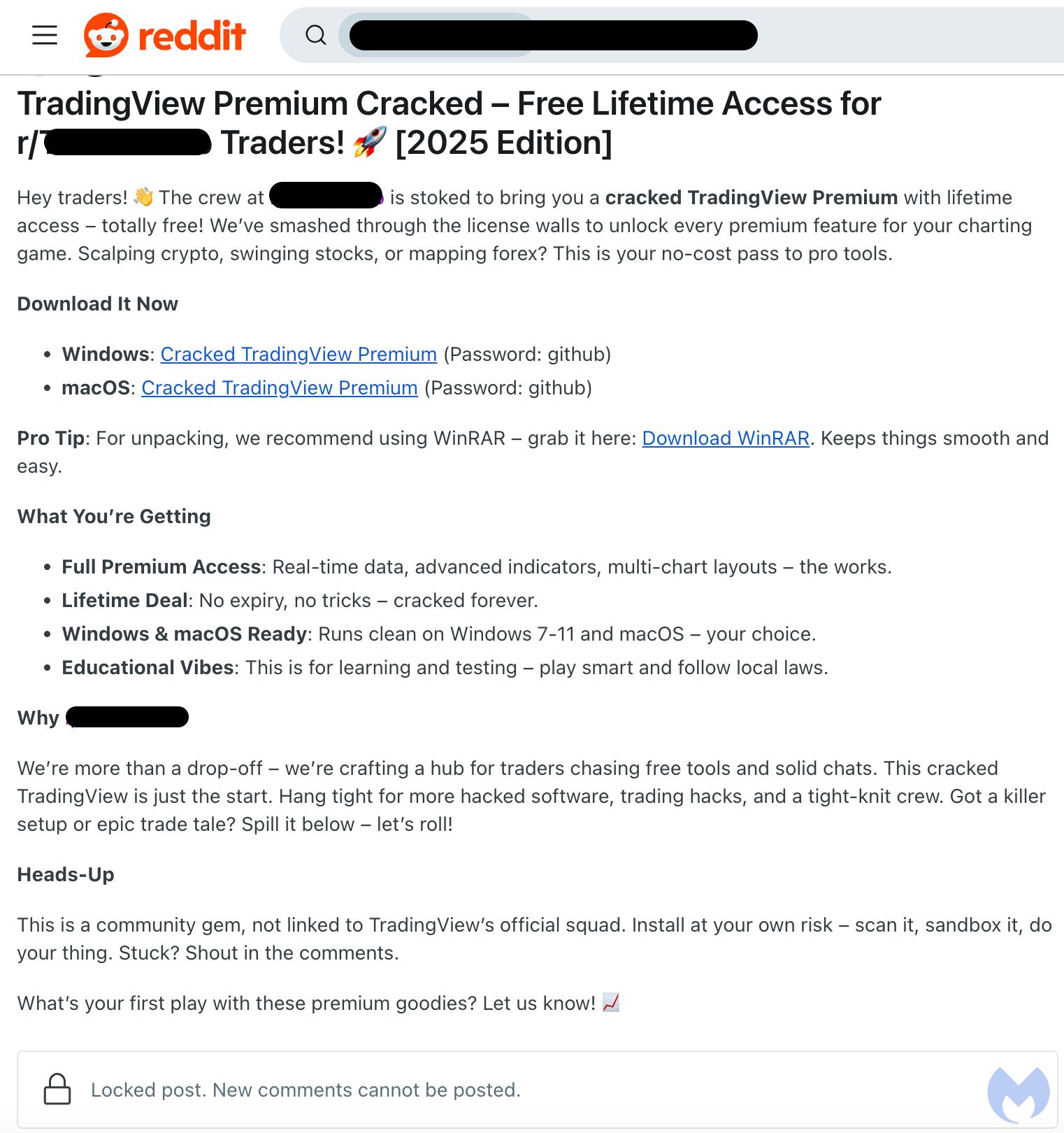

Oszustwo kryptowalutowe: Zhakowany TradingView Premium

W swoim najnowszym blogu firma zajmująca się cyberbezpieczeństwem ostrzegła, że oszuści celują w subreddity związane z kryptowalutami. Oferują tam fałszywy darmowy dożywotni dostęp do funkcji TradingView Premium. Czytamy na blogu:

„Dostaliśmy aralm o złośliwym oprogramowaniu na Mac i Windows, które jest obecnie dystrybuowane poprzez posty na Reddit, celujące w użytkowników zajmujących się handlem kryptowalutami. Jednym z powszechnych wabików jest zhakowana wersja popularnej platformy handlowej TradingView.”

Obietnica “zhakowanej” wersji – która zawiera darmowo odblokowane funkcje premium – okazała się dużym wabikiem dla nieświadomych użytkowników. Jednak pobieranie tych nielegalnych wersji ma wysoką cenę. W poście dodano:

„Te dwie rodziny złośliwego oprogramowania siały spustoszenie, plądrując dane osobowe ofiar i umożliwiając ich dystrybutorom osiąganie znacznych zysków, głównie poprzez przejmowanie portfeli kryptowalutowych.”

Warto zauważyć, że śledztwo Malwarebytes podkreśliło zaawansowaną kampanię złośliwego oprogramowania. Ta kampania wykorzystuje wiele warstw zaciemniania, przestarzałą infrastrukturę i taktyki inżynierii społecznej do kradzieży wrażliwych danych.

Po zbadaniu dwóch linków do pobrania, Malwarebytes odkryło, że pliki były hostowane na niezwiązanej i podejrzanej stronie internetowej. Ponadto są one podwójnie skompresowane i zabezpieczone hasłem. To wskazuje, że nie są to legalne oprogramowania.

Na Windows złośliwe oprogramowanie jest dostarczane za pomocą zaciemnionego pliku BAT. Następnie wykonuje złośliwy skrypt AutoIt. Co więcej, zgodnie z dochodzeniem, to złośliwe oprogramowanie komunikuje się z serwerem niedawno zarejestrowanym przez osobę w Rosji.

Tymczasem Malwarebytes zidentyfikowało złośliwe oprogramowanie na macOS jako wariant AMOS, kradnący informacje z systemów Mac. Złośliwe oprogramowanie sprawdza maszyny wirtualne, aby uniknąć wykrycia i wychodzi, jeśli je wykryje.

Odmiana złośliwego oprogramowania wykrada wrażliwe dane użytkowników, w tym dane przeglądarki, informacje o portfelach kryptowalutowych i dane osobowe, do serwera hostowanego na Seszelach. Śledztwo ujawniło:

„Co ciekawe w tym konkretnym schemacie, to jak zaangażowany jest oryginalny autor postu, przechodząc przez wątek i będąc ‘pomocnym’ dla użytkowników zadających pytania lub zgłaszających problem.”

Inne przypadki zagrożeń

Oprócz tej kampanii złośliwego oprogramowania, inne pojawiające się zagrożenia stanowią znaczące ryzyko dla społeczności kryptowalut. Na przykład, Scam Sniffer odkrył, że hakerzy używają fałszywych stron Microsoft Teams do dystrybucji złośliwego oprogramowania do użytkowników kryptowalut. To z kolei prowadzi do naruszeń danych, kradzieży danych uwierzytelniających, przejęcia sesji i opróżniania portfeli.

To następuje krótko po tym, jak Microsoft odkrył StilachiRAT, zdalnego trojana dostępu specjalnie celującego w użytkowników kryptowalut. StilachiRAT kradnie informacje o systemie, dane logowania i dane portfela cyfrowego, koncentrując się na 20 rozszerzeniach portfeli kryptowalutowych na Chrome.

Tymczasem wcześniejszy raport od Kaspersky ujawnił inny niepokojący trend: cyberprzestępcy szantażują influencerów YouTube fałszywymi roszczeniami o prawa autorskie. Szantaż zmusza ich do promowania trojana do kopania kryptowalut, SilentCryptoMiner, co dodatkowo zwiększa zagrożenia bezpieczeństwa, z którymi boryka się społeczność kryptowalut.

Aby zapoznać się z najnowszą analizą rynku kryptowalut przez BeInCrypto, kliknij tutaj.